という訳でシェル芸をしてみる。

オライリー・ジャパンは、全書籍のタイトルと価格を1ページで公開しているのですぐ計算できる。

まず、何冊有るだろう?ワンライナーでいける。

$ curl -s http://www.oreilly.co.jp/catalog/index.html|grep price|wc -l

420

20015.8.8現在 420点

全部合計した値段はいくらだろう!?

ちょっと無理してワンライナーで書いてみた。

$ curl -s http://www.oreilly.co.jp/catalog/index.html|grep price|cut -d'>' -f9|cut -d' ' -f1|tr -d ',th<'|tr '\n' '+'|sed -e 's/$/0/g'|cut -c2-|bc

1442988

144万2988円也

意外に、安い。ような気がする。買わんけど。

定期観測¶

2015.10.21 再測定

429点 147万3228円也

やっぱり増えてますねぇ。

kanata が約9年前に追加

2016.4.24 再測定

444点 152万7228円也

着々と。

kanata がほぼ9年前に追加

2016.7.24 再測定

452点 155万3796円也

そう言えば最近、技術書展で、同社から刊行されているすべての電子書籍がDVDに収録したものを販売していました。

価格はなんと100万円!なので、55万3796円程お得になってたんですね!

参考:さくらのナレッジ - 日本の技術書コミュニティは熱いぞ!「技術書典」レポート

http://knowledge.sakura.ad.jp/event-seminar/5430/

kanata が約8年前に追加

2017.2.19 再測定

464点 159万4944円也

kanata が約8年前に追加

2017.4.9 再測定

467点 160万4880円也

kanata が4年以上前に追加

httpsになってました。

$ curl -s https://www.oreilly.co.jp/catalog/index.html|grep price|wc -l

424

$ curl -s https://www.oreilly.co.jp/catalog/index.html|grep price|cut -d'>' -f9|cut -d' ' -f1|tr -d ',th<'|tr '\n' '+'|sed -e 's/$/0/g'|cut -c2-|bc

1487420

2020.8.2 再測定

424点 148万7420円也

あれ、古いものは掲載しなくなったのかしら…

I/Oという雑誌の存在は、なんとなく知ってはいたけど買ったことはなかった。

HackerJapanが休刊になって以来、こういうの書いてある雑誌が無かった。

欲しい。。買いかしら・・・気になる。

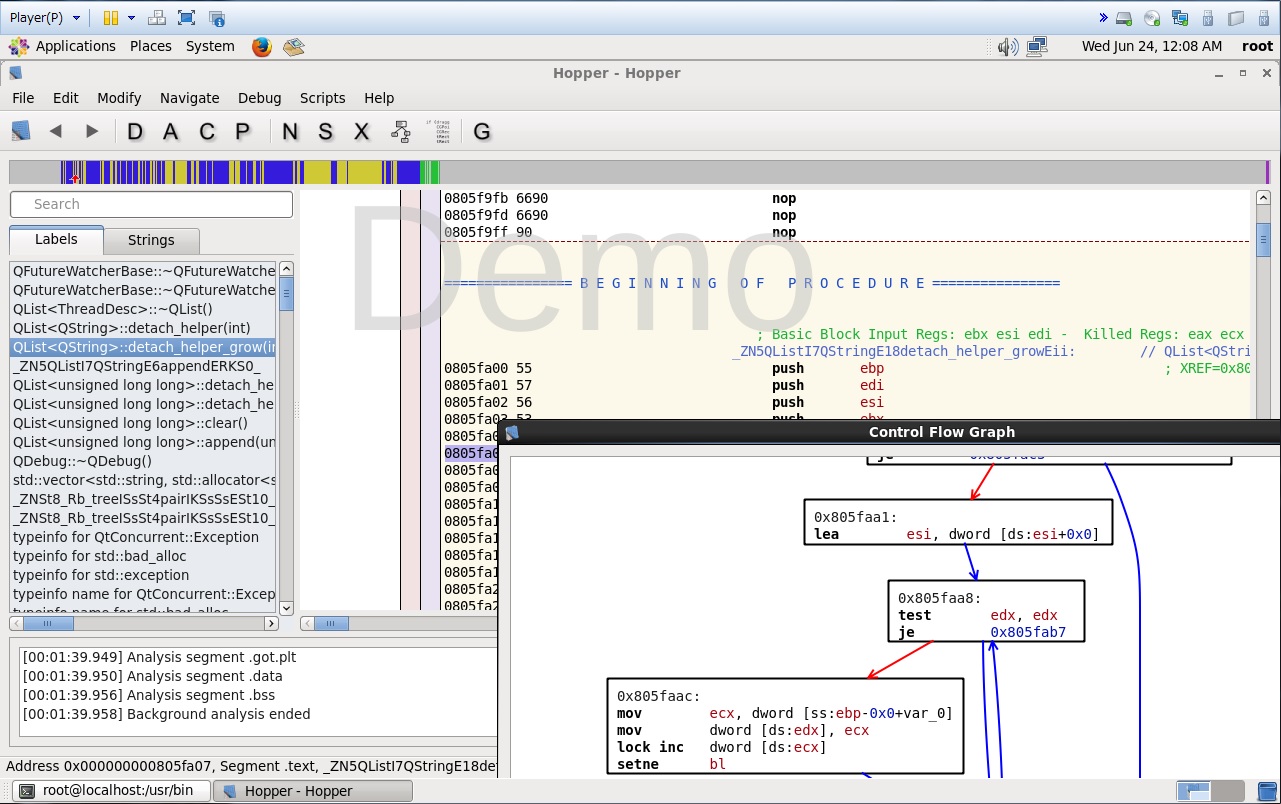

gdbなんていらんかったんや!!

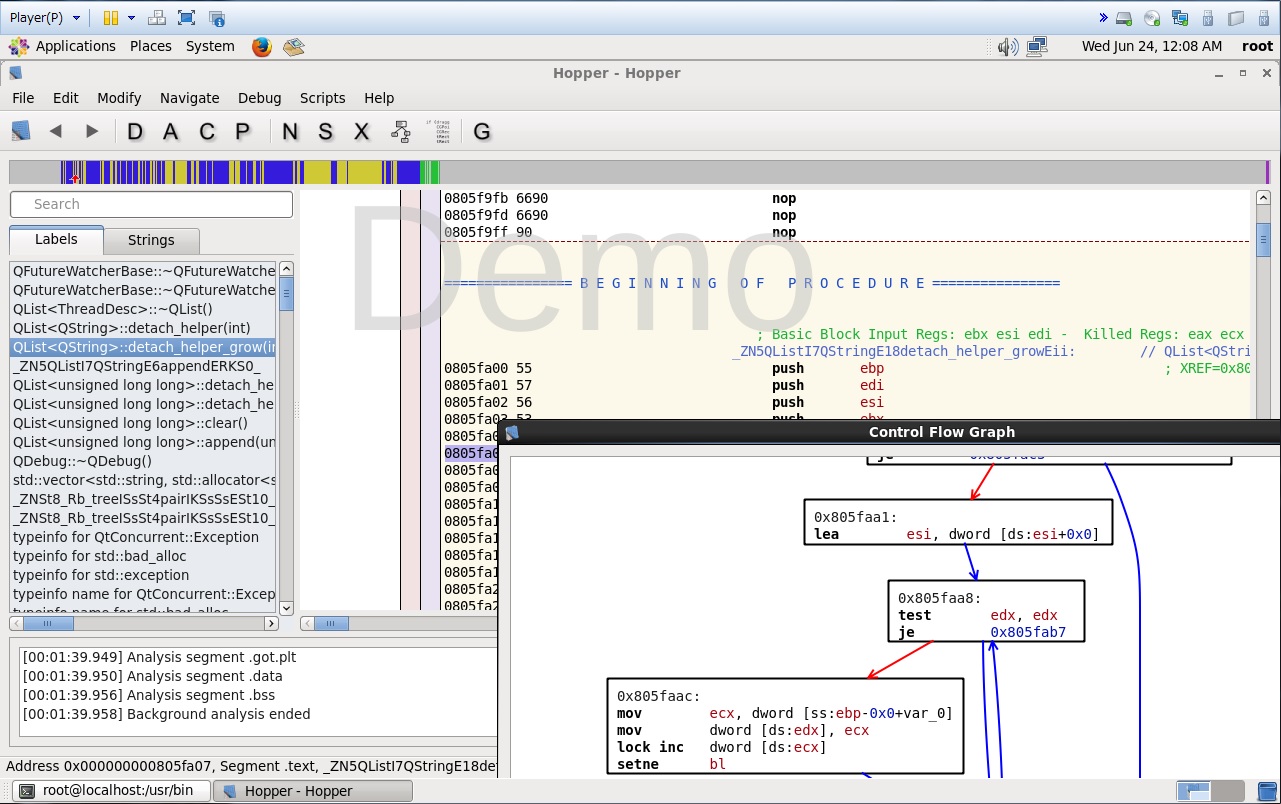

というわけではないけど、LinuxでIDAさんのように使えるディスアセンブラを見つけた。

完全にIDA Proですわ。

すげぇ。知らなかった。。

ヤバイ。katagaitai CTF勉強会ヤバイ。まじでヤバイよ、マジヤバイ。

まず定員が多い。もう多いなんてもんじゃない。超多い。

多いとかっても「定員30名くらい?」とか、もう、そういうレベルじゃない。

何しろ人数無制限。スゲェ!なんか単位とか無いの。何人とか何名とかを超越してる。無限だし超多い。

しかも膨張してるらしい。ヤバイよ、膨張だよ。

だって普通はATNDの定員とか膨張しないじゃん。だって勉強会の会場の席数とかって決まってるじゃん。狭い所に無理やり入るとかとか困るっしょ。

けど秋葉原UDXはヤバイ。そんなの気にしない。膨張しまくり。東京ドーム何個分?とか観測してもよくわかんないくらい広い。ヤバすぎ。

無限っていたけど、もしかしたら有限かもしんない。でも有限って事にすると

「じゃあ、秋葉原UDXの最大定員数ってナニよ?」

って事になるし、それは誰もわからない。ヤバイ。誰にも分からないなんて凄すぎる。

あと超面白い。trmrさんbataさん面白い。問題は難しい。ヤバイ。ハードル高い。回答の入り口に到達する前に時間切れになる。怖い。

うちらなんてバッファオーバーフローとかで一喜一憂するのに、問題のハードルは遥か上。普通にROPやDROP扱ってる。凄い。ヤバイ。

とにかく貴様ら、CTFのヤバさをもっと知るべきだと思います。

そんなヤバイPwnableやってる人たちとか超偉い。もっとがんばれ。超がんばれ。

以上、テンプレ。宇宙レベルで勉強になりました。ありがとうございます。¶

trmrさん¶

Crypto,Forensicこういう問題楽しいですね。自分も好きです。

Crypto + Binary + Network + Programing とかの複数の知識がないと解けない感じ。楽しい。とても楽しい。

暗号(+圧縮)時のメッセージ長の変化から平文を推定するとか、プロセスのメモリからSSLのキーを探すとか初体験。とても刺激的でございました。

bataさん¶

すごい勢いで笑った。バッファオーバーフローからDROPまでが一瞬で目の前を通り過ぎていきました。

でも、お話は理解できましたよ!

私がずっと、後回しにしてきたアセンブラの、一番知りたかったことをピンポイントで知ることができました。

ありがとうございます。

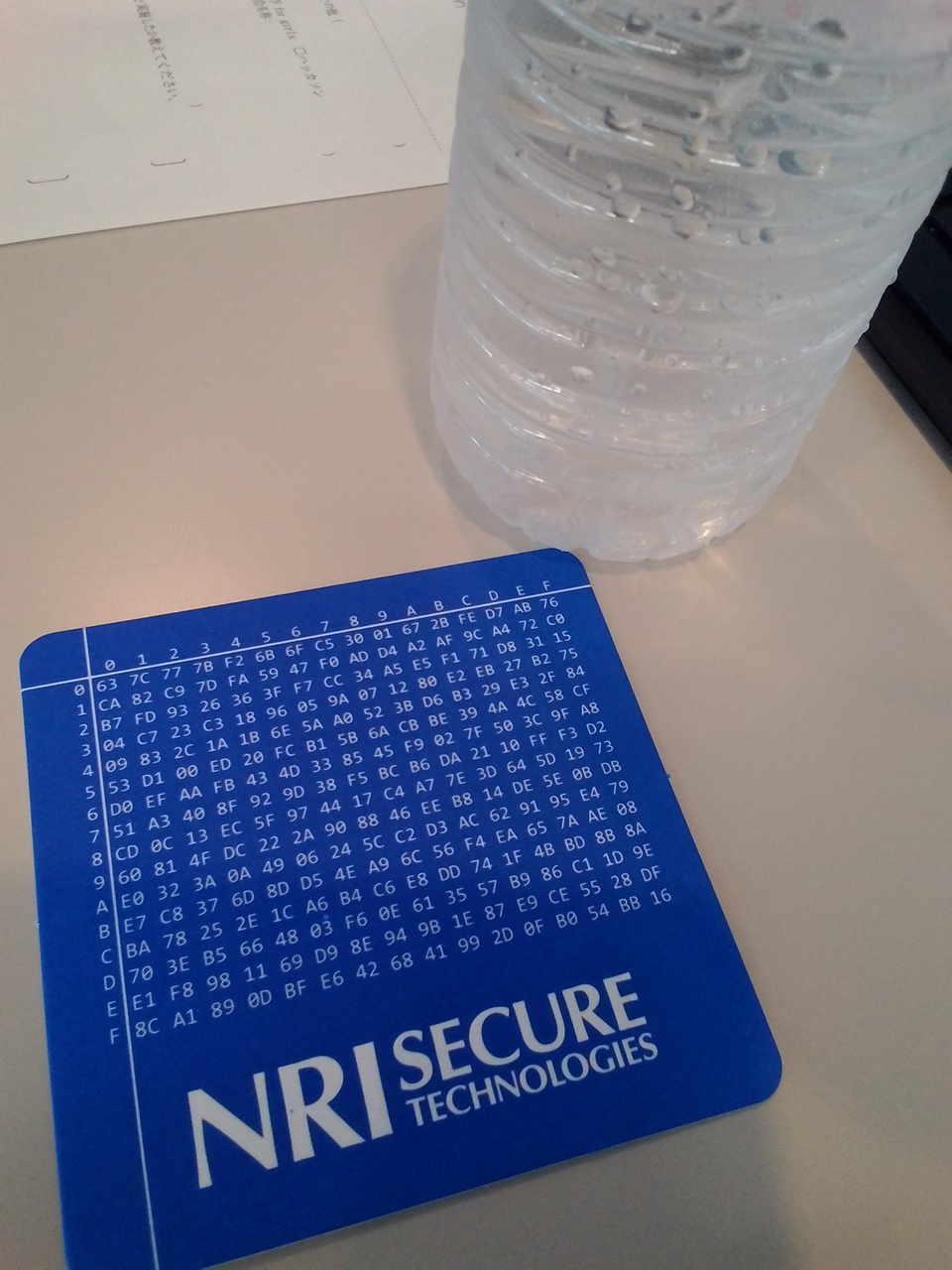

おまけ¶

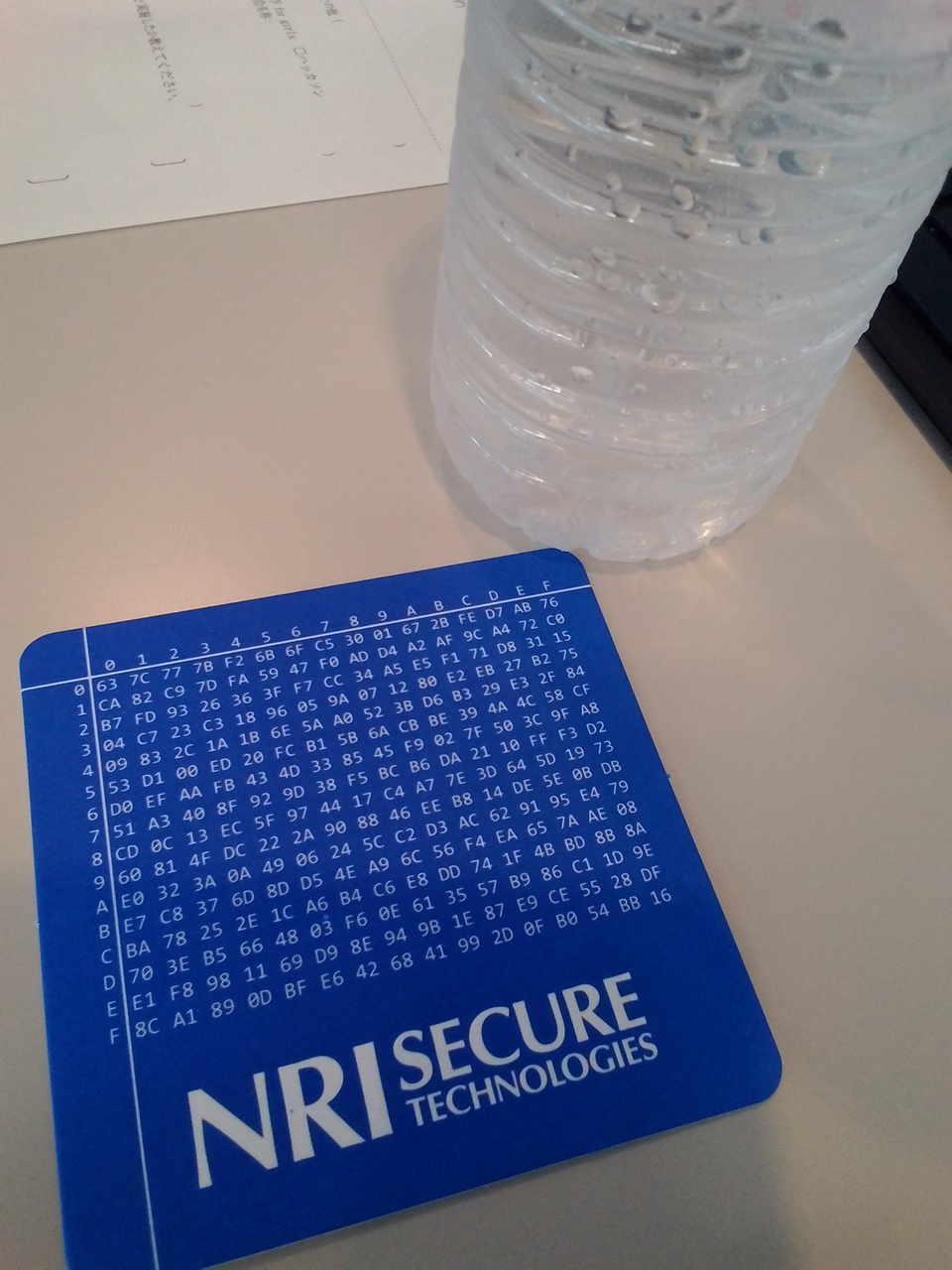

後援のNRIセキュアテクノロジーズさんから、お水と、謎の暗号が込められたコースターを頂きました!

ありがとうございます。

いちおう、これは解けたというか、何物か判りました。

もう一種類、白色バージョンがあったハズ。

コメント¶

本人巡回済み。

ありがとうございます。

初期導入時の証明書の期限が切れそうなので、作り直しました。

なぜオレオレ証明書を作るかというと、単にhttps通信で通信路を暗号化したいがためです。

オレオレなので、fish.minidns.netが、本当に本物のfish.minidns.netだという証明にはならないんですが、まぁ、ほとんど自分用のサイトなので、気にしません。

何も考えず呪文のように以下を入力すると、オレオレ証明書の生成から適用まで完了します。

# openssl genrsa 2048 > localhost.key

# openssl req -new -key localhost.key > localhost.csr

(対話形式で色々入力するけど、オレオレなので、まぁ適当でも)

# openssl x509 -days 3650 -req -signkey localhost.key < localhost.csr > localhost.crt

# chmod go-wrx localhost.???

# cd /etc/pki/tls/certs/

# mv -i localhost.crt localhost.crt.org

# mv -i [新たに作ったやつのPATH]/localhost.crt ./

# cd /etc/pki/tls/private

# mv -i localhost.key localhost.key.org

# mv -i [新たに作ったやつのPATH]/localhost.key ./

# service httpd restart

ServersMan